2026年版AIエージェント攻撃手法と対策の詳細解説

2026年版AIエージェント攻撃手法と対策の詳細解説

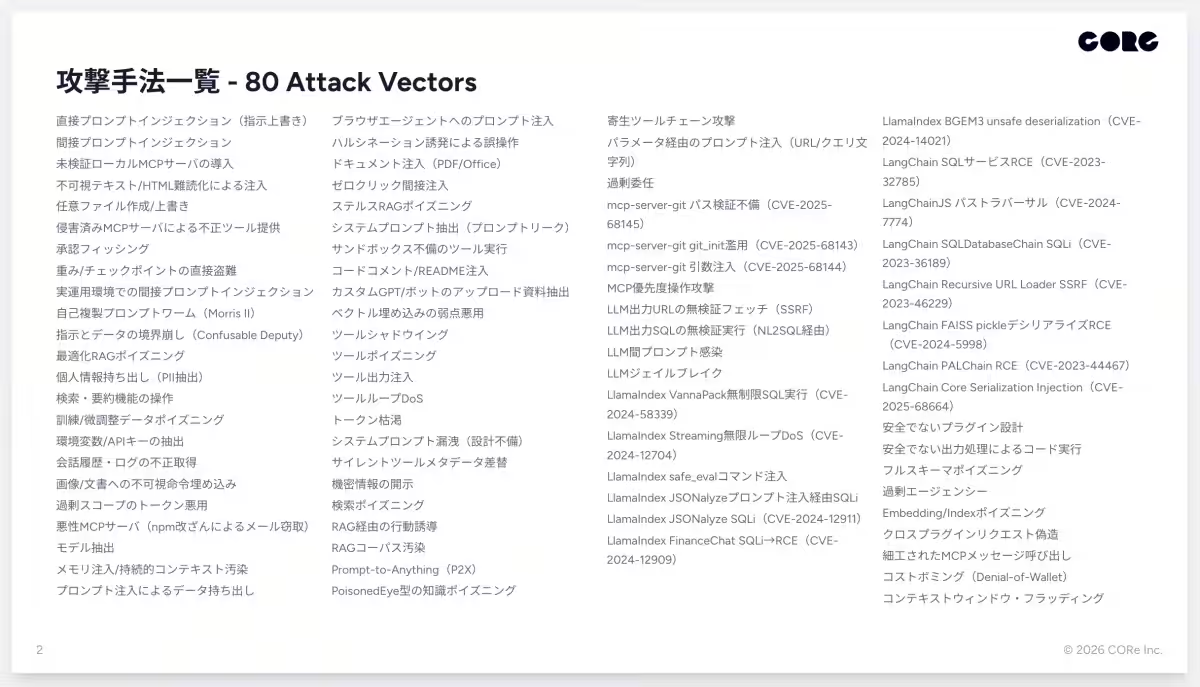

近年、AI技術が急速に進化する中で、その利用が広がる一方で新たなセキュリティ上の脅威が浮上しています。特に、AIエージェントを狙った攻撃手法が増加しており、その対策が急務となっています。そんな中、コーレ株式会社が2026年3月17日に公開した「AIエージェント攻撃手法と対策一覧(2026年3月版)」は、80種類の攻撃手法を詳しく整理した資料として、開発者やセキュリティ担当者にとって必見の情報となっています。

この資料は全164ページにわたり、各攻撃手法の概要だけでなく、予防策や検知策、対応策も整備しており、実際のセキュリティレビューやインシデント対応時に役立つ内容となっています。また、各手法にはエビデンスレベルが付与されており、優先度の判断にも役立つ設計が施されています。

なぜ今、AIエージェントが狙われるのか?

2025年後半以降、AIエージェントの業務活用が一般化する中、攻撃者が狙うのはAIモデルそのものではなく、ユーザーからの入力やデータをAIに渡すプロセス、つまり「コンテキストパイプライン」の部分です。要するに、AIに何を読み込ませるかの「パイプライン」こそが、攻撃者にとって狙い目となります。この部分はアプリ開発者の判断に大きく依存しており、そのためセキュリティ上の隙間が生じやすいのです。

実際に、プロンプトインジェクションやMCPサーバの侵害、RAGコーパスの汚染といった攻撃手法が報告されており、これらの新しい脅威に対する認識が必要です。OWASPやNISTといった標準機関の脆弱性データベースにも関連するCVEが蓄積されてきています。

資料の構成と特徴

本資料では、以下のカテゴリに分かれた80種類の攻撃手法を詳説しています。

- - プロンプトインジェクション系 - 16種(直接・間接・画像埋め込み・ゼロクリック・ドキュメント注入など)

- - MCPサーバ/ツール攻撃系 - 14種(未検証サーバ導入、Tool Poisoningなど)

- - RAG/知識ベース汚染系 - 8種(最適化RAGポイズニング、ステルスRAGポイズニング)

- - 情報漏えい/データ持ち出し系 - 10種(PII抽出、Memory Poisoningなど)

- - 出力悪用/下流システム侵害系 - 12種(任意ファイル作成、SSRFなど)

- - DoS/コスト攻撃系 - 6種(Tool Loop DoS、Cost Bombingなど)

- - フレームワーク固有脆弱性 - 14件(LlamaIndex、LangChain等の既知CVE)

これらの攻撃手法は、研究実証や実被害公表、ガイダンスなどに基づくエビデンスレベルが伴い、どの手法が特に注意すべきかを示しています。

誰がこの資料を使うべきか?

この資料は、AIエージェントの開発や運用に関わるエンジニア、セキュリティアーキテクト、そして情報システム部門に関わる方々に最適です。これにより、被害を未然に防ぎ、AIテクノロジーを安全に使用するための知識と道筋を提供します。

コーレ株式会社について

コーレ株式会社は、日本から世界へ向けて多様なAIプロダクトを開発し提供している企業です。AIによる業務効率化を実現する「Copelf」、全方位的なデスクトップAI「IrukaDark」を中心に、セキュアなAIエージェントのサービスを展開しています。企業向けAIコンサルティングも行い、最新の技術を活用したソリューションを提供しています。

このように、AIの進化には魅力がある一方で、そのリスクも自然に増大しています。本資料を活用し、リスク管理に役立てていきましょう。

トピックス(その他)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。